In januari 2023 verscheen een nieuwe trojan voor Android-bankieren op meerdere hackfora onder de naam Nexus. Het Threat Intelligence & Response Team van Cleafy heeft de eerste Nexus-infecties echter lang voor de publieke aankondiging in juni 2022 opgespoord.

Nexus wordt gepromoot via een Malware-as-a-Service (MaaS)-abonnement, een bepaald type cybercriminaliteit waarbij makers of distributeurs van malware hun diensten aanbieden aan andere criminelen of individuen op huur- of abonnementsbasis. Ontwikkelaars bieden hun diensten aan op ondergrondse fora of via privékanalen (bijvoorbeeld Telegram) en hun klanten betalen een vergoeding om de malware te gebruiken.

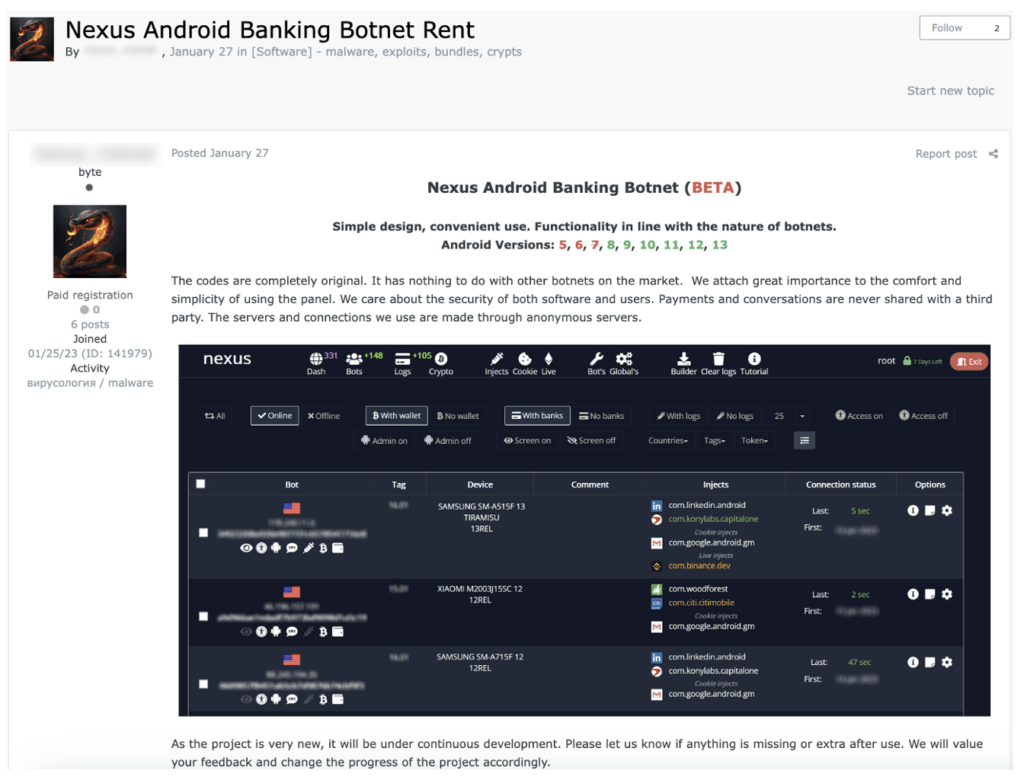

Nexus lijkt zich in de beginfase van ontwikkeling (BETA) te bevinden. Meerdere campagnes die wereldwijd actief zijn, bevestigen dat meerdere TA’s deze thread al gebruiken om frauduleuze campagnes te voeren.

Nexus biedt alle belangrijke functies om ATO-aanvallen (Account Takeover) uit te voeren tegen bankportals en cryptocurrency-services, zoals het stelen van inloggegevens en het onderscheppen van sms-berichten. Het biedt ook een ingebouwde lijst met injecties tegen 450 financiële applicaties.

Ondanks dat Nexus wordt gepromoot als gloednieuwe malware, bevat het een aantal relaties met de SOVA-banktrojan, wat suggereert dat ontwikkelaars oude ontwikkelingen hebben overgenomen en hergebruikt.

Invoering

Begin januari 2023 werd een nieuw Android-botnet voor bankieren, Nexus genaamd, gepromoot door een gebruiker op meerdere ondergrondse hackforums. De volgende afbeelding vertegenwoordigt de originele thread gepromoot door de auteur:

Na de discussie beweren de auteurs dat de broncode van Nexus volledig vanaf nul is geschreven, maar zich nog in de kinderschoenen bevindt. Desondanks kondigden de auteurs achter Nexus aan dat het al te huur was voor een steile prijs van $ 3000 per maand via een MaaS-abonnement. MaaS staat voor Malware-as-a-Service en is een model dat in de wereld van cybercriminaliteit wordt gebruikt om hun malware te huur of te koop aan te bieden aan andere TA’s die niet over de technische expertise beschikken om hun malware te ontwikkelen.

Dit model komt veel voor in trojans voor Android-bankieren, waarbij auteurs van malware MaaS-platforms gebruiken om hun malware onder een breder publiek te verspreiden. Met het MaaS-model kunnen criminelen efficiënter geld verdienen met hun malware door hun klanten een kant-en-klare infrastructuur te bieden, die de malware vervolgens kunnen gebruiken om hun doelwitten aan te vallen.

Het is gebruikelijk dat MaaS-providers beperkingen opleggen aan de regio’s waar hun klanten aanvallen kunnen uitvoeren met gehuurde of gekochte malware. De Nexus-auteurs hebben bijvoorbeeld een “gedragscode”-regel die het gebruik van hun malware in Rusland en GOS-landen verbiedt.

Nexus word geraporteerd op diverse forums en Beveiligings bedrijven voor meer info check cleafy Online threat analysis en risk assesment